この記事はハッキング攻撃について知ることで、

それらを開発者の立場からアプリやサービスを防ぐための発表用資料です。

不正アクセスを助長する目的はありません。

彼を知り己を知れば百戦殆からず

かれをしりおのれをしればひゃくせんあやうからず・・・・・

敵の実力や現状をしっかりと把握し、自分自身のことをよくわきまえて戦えば、なんど戦っても、勝つことができるものです。なにか問題を解決するときも、その内容を吟味し、自分の力量を認識したうえで対処すれば、うまくいくものです。

もくじ

ハッキングする人って?

- 政府関係

・敵国の機密情報の盗聴

・資金調達 - 企業

・有料サイトなど宣伝したい

以前アプリが攻撃されたのはこれが目的みたいです。Girlほげほげのやつ

// Girlほげほげはハッキングチームの名前かと思ったけど、有料サイトの広告みたいでした。

・身代金の要求(ランサムウェア)

・マルウェア(広告) - ハッキングチーム(暴走族)

・腕試し

・承認欲求、名誉

・愛国心による義憤

・政治活動 - 個人

・興味本位

・腕試し

・パフォーマンス

・復讐

・お金儲け

政府関係

仕事で敵国の情報を盗む、妨害

ハッカーの攻撃速度ランキング1位はロシア、2位に北朝鮮

1位に選ばれた。このランキングはハッカーの侵入に要するスピードをランクづけしたものだ。ロシアのハッカーらは、ネットワークへの侵入からコンピューターやデバイスの乗っ取り、システムをダウンに至るまでの作業をわずか18分で完了させており、世界最速とされた。そして2位につけたのは、北朝鮮のハッカーだ。ただし、作業時間は平均2時間20分であり、ロシアと比べると8倍近い時間がかかっていた。3位には中国のハッカーが入ったが、作業時間は平均4時間だった。4位はイランで5時間強。5位はその他の組織的サイバー犯罪者で、作業時間は9時間42分とされた。

機密情報を盗む

- 中国がワクチン情報ハッキングか FBIが捜査、警告

https://www.sakigake.jp/news/article/20200514CO0010/

お金を稼ぎたい

- コインチェックへの攻撃

https://finders.me/articles.php?id=179

承認欲求・愛国心

- Zone-H(http://www.zone-h.org/)

クラックしたことを公表するサイトがある

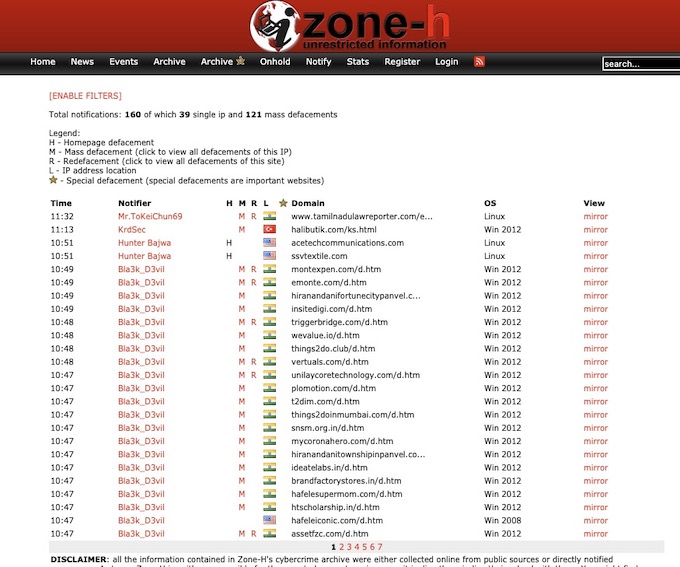

Zone-Hを見てみよう

トップページはこんな感じ

連続して大量の投稿。同じ脆弱性で複数サーバが突破されている。

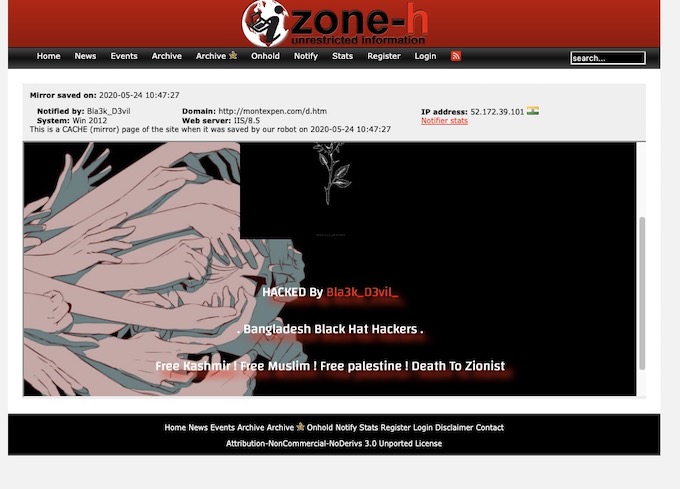

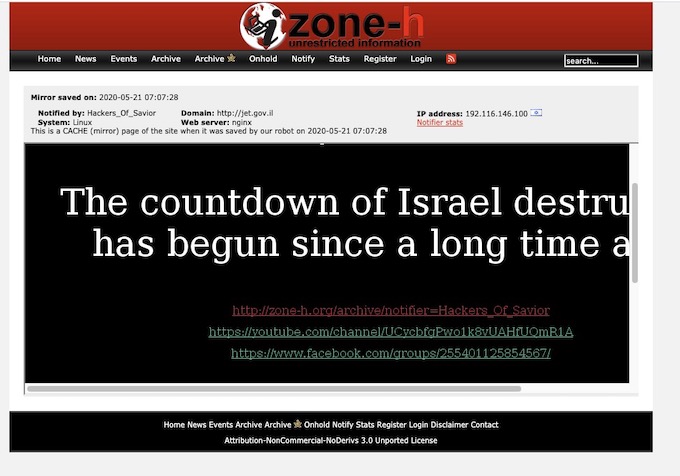

ハッキングされたサイトのキャプチャ

少しアーティスティックで凝ってるのもある。

FacebookやYouTubeチャンネルを持ってるハッキングチームもある

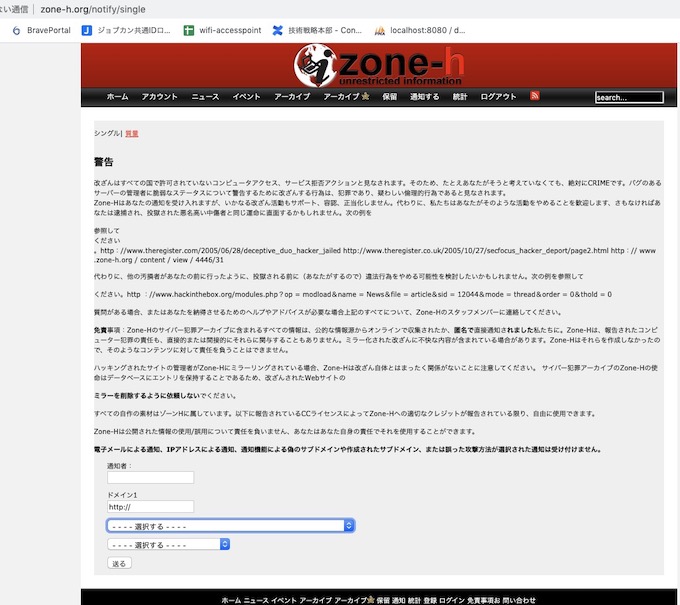

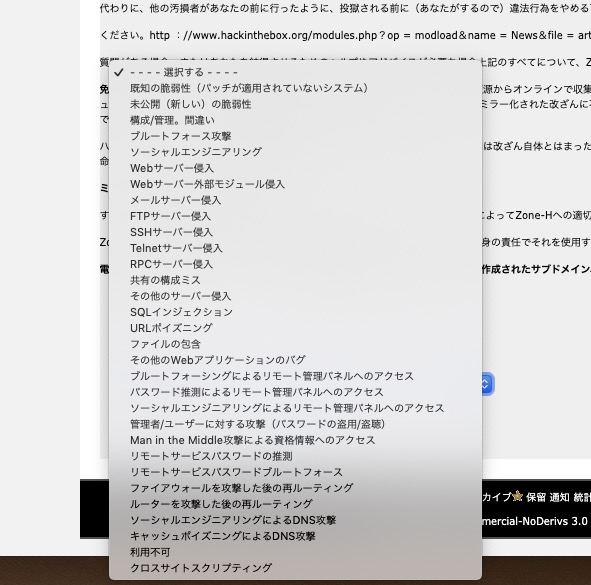

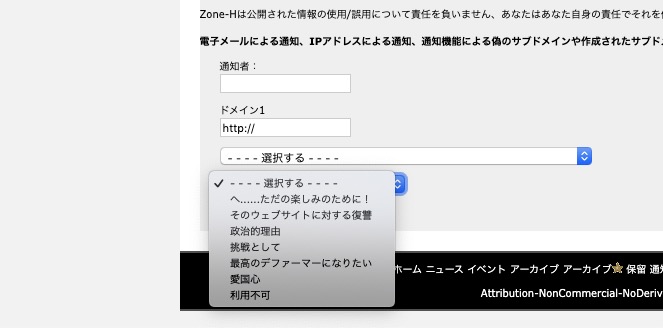

通報ページを見てみよう

攻撃手法の報告

目的感

攻撃手法

- ツールを利用したクラッキング

スキャンから脆弱性を見つけてぶっ叩くオーソドックスな手法 - ゼロデイ

少数のコミュニティ、ハッキングチームで共有された未公開情報を利用した攻撃 - 新着の公表脆弱性情報から攻撃を行う

- ソーシャルエンジニアリング

●内部

・元社員

・現役社員

→管理ログの徹底

●外部犯行

●テクニカル

・標的型攻撃

・WEBから関係者の情報を洗って叩く

・SNSから関係者に接触

親しくなってメールなどにウィルス添付、機密情報取得

・ソーシャル情報を洗うツールがある OSINT(Open Source Intelligence)

公開情報から情報収集をして攻撃を行う

・電話

役員や取引先、出入り業者を装って通話やメールから機密情報を取得

実際に銀行が内部テストで行なったところ機密情報を取得されてしまった

●物理

・直接企業や家に行く

・清掃員を装ってゴミを取得

・企業や自宅に直接行く(日本だとあまりイメージしにくいが。。海外ではある)

・YouTuberの家バレみたいに直接行くひとも一般人でいるよね。

・盗聴、盗撮

・パケット盗聴

→自衛隊はすべて有線

・福山雅治の自宅にファンが侵入したのもソーシャルエンジニアリング

タワマンのコンシェルジュが攻撃をしかける時代…

ソーシャルエンジニアリングによる攻撃を防ぐことは完全には不可能

OSINT(Open Source Intelligence)

OSINTツール

- Custom Firefox Install and Add-Ons

- Custom Chrome Install and Extensions

- Tor Browser

- Custom Video Manipulation Utilities

- Custom Video Download Utility

- Recon-NG

- Maltego

- Creepy

- Metagoofil

- MediaInfo

- ExifTool

- Spiderfoot

- Google Earth Pro

- Metadata Anylisation Toolkit

- EyeWitness

- EmailHarvester

- theHarvester

- HTTrack Cloner

- Aquatone

- Knock Pages

- Sublist3r

- Twitter Exporter

- Tinfoleak

- InstaLooter

- BleachBit

- VeraCrypt

- KeePassXC

- LibreOffice

- VLC

- PDF Viewer

(https://www.netagent.co.jp/study/blog/normal/20180809.html)

●無線クラックによるシミュレーション

- 無線をクラック

- 犯行を行なう

- ノートパソコンを川に捨てる

自衛隊、防衛省はすべて有線

オーソドックスな手法の解説

- サーバやCMSのスキャンを行なって脆弱性を捜査する

・ポートスキャン

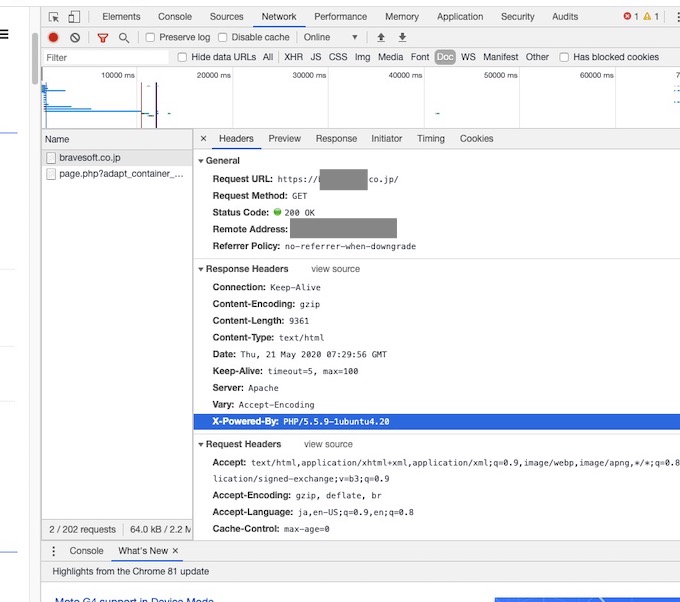

・Chrome デベロッパーツール

→WEBサーバのバージョンやプログラムバージョン

・スキャンツール - バージョン情報を見つけて検索をかける

ペネトレーションツール

KALI Linux

KALI Linux(https://www.kali.org/)

有名なハッキングツールが入ったペネトレーションLinux

プロが使う サーバスキャン NESUS

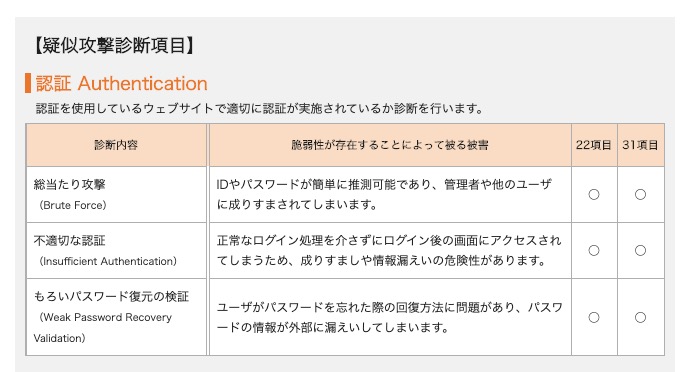

アプリケーションのチェック方法

ツールによるペネトレーション

- OWASP ZAP

アプリの脆弱性チェック

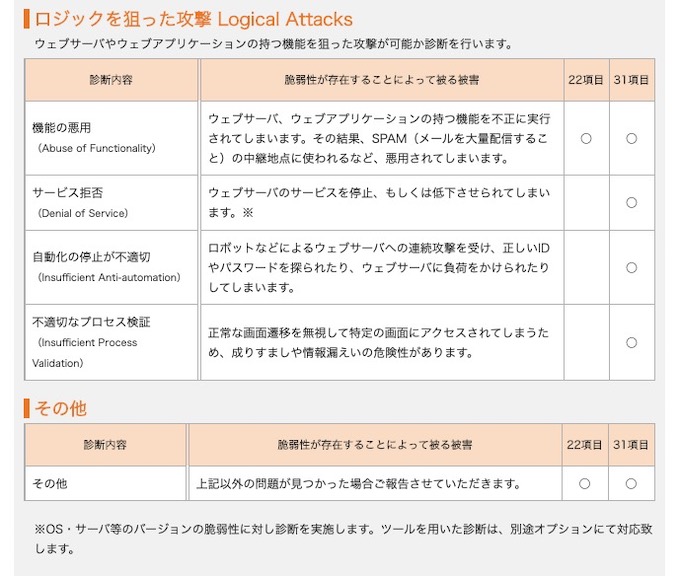

チェック項目の指針が行政から出ている。それにそってチェックを行う

- IPA(22項目)

- 経済産業省(31項目)

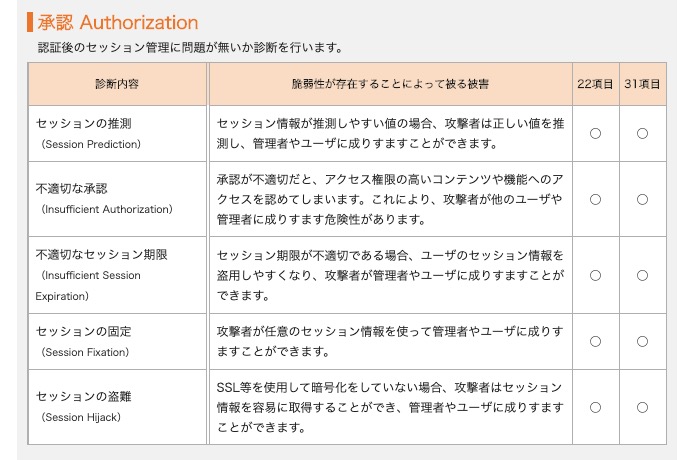

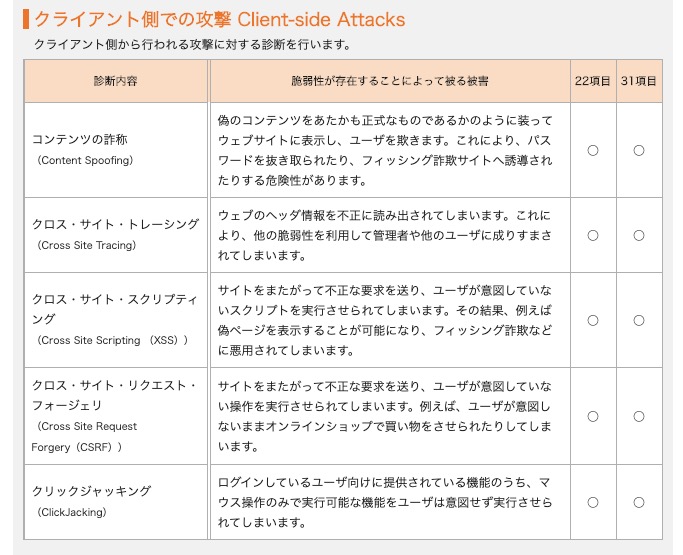

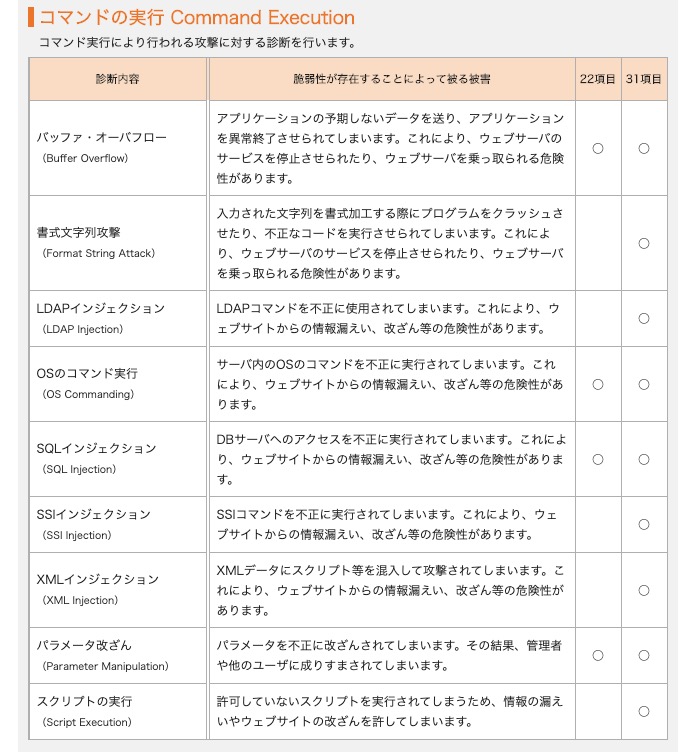

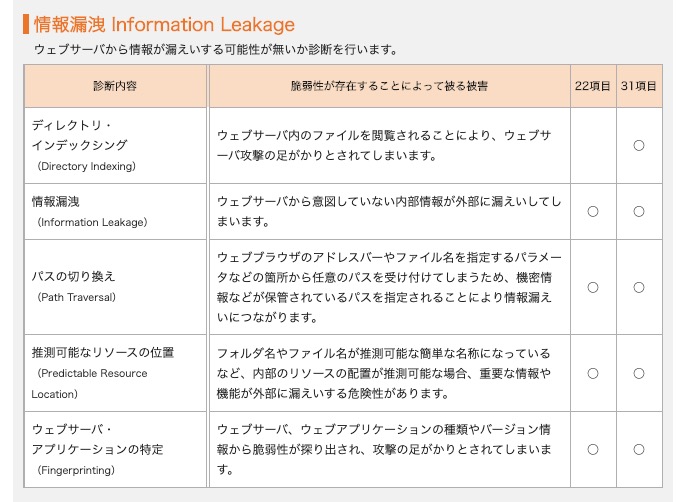

神戸デジタルラボより 引用(https://www.proactivedefense.jp/services/security-assessment/web-application/)

オーソドックスなハッキングの流れ

- WEBサーバはApache

- PHPは5.5.9

- Ubuntu Server 15.10(4.2.0-16.19

これがわかる

CVEから探す

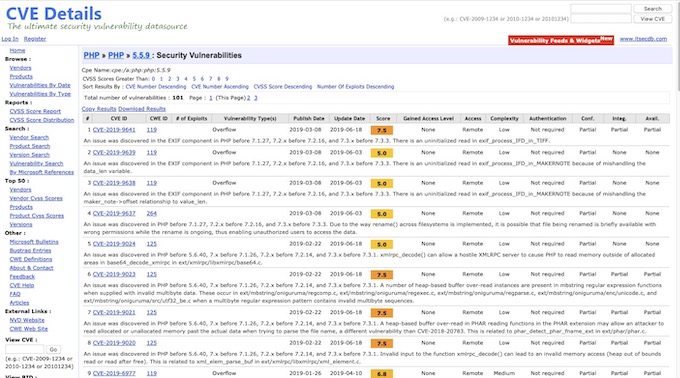

- PHP5.5.9の脆弱性を検索(https://www.cvedetails.com/vulnerability-list/vendor_id-74/product_id-128/version_id-164957/PHP-PHP-5.5.9.html)

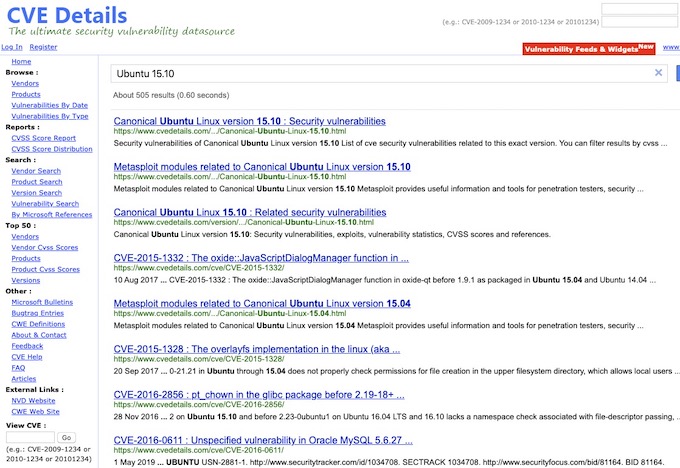

- Ubuntu15.10の脆弱性を検索

脆弱性リストがわかる

脆弱性の数字が高いものが危ない、すぐ対応する必要がある。

Ubuntu15.10

昨日発表された脆弱性情報

多層防御

- WAF

- サンドボックス

- フレームワークの利用

- ペネトレーションによるチェック

サーバの脆弱性レポート

![[Solved] Let’s Encrypt 更新に失敗する](https://www.yuulinux.tokyo/contents/wp-content/uploads/2021/08/20210809_linux1-150x150.jpg)