フレームワークやライブラリは脆弱性情報をチェックして、定期的に更新しませう🐱 https://www.ambionics.io/blog/laravel-debug-rce https://snyk.io/vuln/SNYK-PHP-FACADEIGNITION-1059267 https://labs.f-secure.com/archive/laravel-cookie-forg …

タグ: vulnerable

Intel CPU脆弱性 『Spectre』『Meltdown』情報収集メモ

Googleが発見した「CPUの脆弱性」とは何なのか。ゲーマーに捧ぐ「正しく恐れる」その方法まとめ http://www.4gamer.net/games/999/G999902/20180105085/ LinuxコアメンバーによるMeltdownとSpectre 対応状況の説明 (1/19更新) https://qiita.com/hogemax/items/008 …

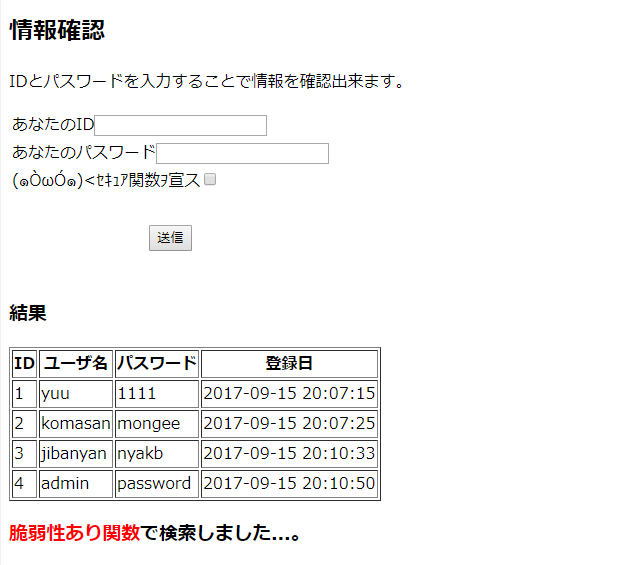

SQLインジェクション

初心者でもわかる SQLインジェクション 寄稿しました。 テーブルの作成 CREATE TABLE `victim_table` ( `id` int(10) UNSIGNED NOT NULL, `name` varchar(255) NOT NULL, `pass` varchar(255) NOT NULL, `date` timestamp NOT NULL DEFAULT …

Shellshock

# env x='() { :;}; echo GNU is Not Unix’ bash -c : “GNU is Not Unix”と出たら脆弱性がある。 対応 # yum update bash